Cybersecurity Domains – مجالات الأمن السيبراني

فهرس المقال

- المخطط المرجعي للسلسلة

- نطاق السلسلة ووعدها التعليمي

- تمهيد: ماذا تقول الدائرة الوسطى؟

- لماذا تُصرّ على كلمة المجالات Domains؟

- ماذا تعني المجالات Domains داخل المؤسسة؟

- لماذا هذا التفكيك مهم؟ (3 أخطاء قاتلة)

- كيف ستسير السلسلة؟

- خريطة الحلقات (نظرة سريعة)

- لماذا تبدأ السلسلة بـ Security Architecture؟

- قاعدة للقارئ قبل الحلقة القادمة

- الانتقال للحلقة التالية

- المصادر والمراجع

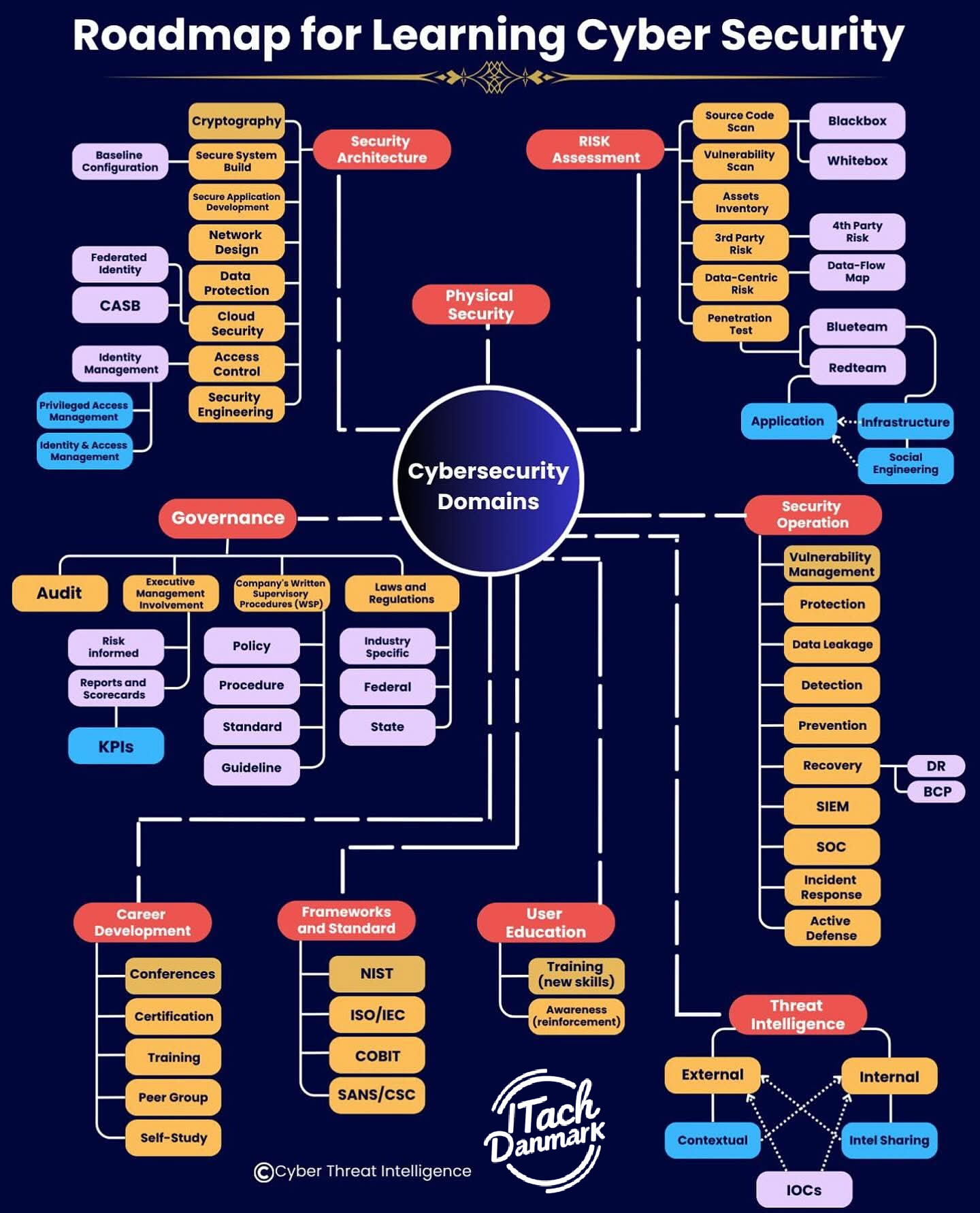

المخطط المرجعي للسلسلة

هذا المخطط هو “الخريطة” التي سنبني عليها سلسلة المقالات. مركزه يختصر الفكرة الأساسية: الأمن السيبراني ليس تخصصًا واحدًا بل منظومة مجالات مترابطة.

نطاق السلسلة ووعدها التعليمي

هذه السلسلة ليست معيارًا رسميًا بحد ذاته، ولا بديلًا عن الأطر المعتمدة مثل NIST CSF أو ISO/IEC 27001. لكنها خارطة تشغيلية/تعليمية تساعد على فهم كيف تتوزع مجالات الأمن السيبراني عمليًا داخل المؤسسات، وكيف ترتبط الأدوار والمخرجات التشغيلية ببعضها، وكيف تُبنى منظومة دفاع قابلة للقياس.

- تمييز المجال الذي يناسبك كاختصاص: (هندسة/مخاطر/تشغيل/حوكمة/تدقيق… إلخ).

- فهم العلاقة بين “الأدوات” و“المنظومة” ولماذا لا تكفي الأدوات وحدها.

- تحويل الخريطة إلى توزيع أدوار، وخارطة مشاريع، وخطة نضج (Maturity Roadmap) قابلة للقياس.

تمهيد: ماذا تقول الدائرة الوسطى؟

إذا نظرت إلى الدائرة الوسطى في المخطط ستفهم الرسالة الأهم في هذه السلسلة: الأمن السيبراني ليس تخصصًا واحدًا… بل هو منظومة مجالات (Domains) مترابطة، لكل مجال منطقُه وأدواتُه ومخرجاتُه ومعاييره ومسؤولياته التشغيلية. وكل مجال يعتمد على الآخر كي تعمل “منظومة الدفاع” ككل.

هذا التصحيح ضروري لأن الأمن السيبراني يشبه الطب والهندسة والبناء: لا يوجد “طبيب مطلق” ولا “مهندس مطلق” يقوم بكل شيء في وقت واحد؛ بل منظومة اختصاصات تعمل بمرجعية مشتركة وهدف واحد: تقليل المخاطر ورفع القدرة على الصمود.

1) لماذا تُصرّ الدائرة الوسطى على كلمة المجالات Domains؟

لأن أي منظومة أمنية حقيقية تتكون من طبقات متداخلة، وأي خلل في طبقة واحدة ينسف قيمة الطبقات الأخرى. كلمة Domains ليست “تعريفًا لغويًا”، بل تحذيرًا عمليًا: لا تُقِس الأمن بوجود أداة أو فريق، بل بوجود منظومة متكاملة تعمل كخط إنتاج دفاعي.

-

قد تمتلك أقوى تشفير… لكنك تهمل PAM

⟵

يدخل المهاجم بحساب إداري ويصبح التشفير “خارج المعركة”.

مختصر: PAM = إدارة الحسابات الإدارية الحساسة عبر خزنة أسرار، صلاحيات مؤقتة (JIT)، وتسجيل جلسات الإدارة لمنع “السيطرة من الداخل”.

-

قد تمتلك SOC/SIEM متقدم… لكن الشبكة مسطحة بلا تقسيم

⟵

اختراق جهاز واحد يعني حركة جانبية واسعة يصعب احتواؤها.

مختصر: SOC = مركز/فريق تشغيل الأمن، وSIEM = منصة تجميع وتحليل السجلات والتنبيهات؛ لكن “الشبكة المسطحة” تعني غياب Segmentation وغياب Trust Boundaries، ما يزيد Blast Radius ويضعف Containment عند الاختراق.

- قد تكتب سياسات ممتازة… لكن دون تشغيل فعلي وإدارة ثغرات واستجابة للحوادث ⟵ تتحول السياسات إلى “ديكور تنظيمي”.

لذا: المجالات ليست قائمة معلومات، بل سلسلة مترابطة: تصميم ⟵ حوكمة ⟵ تقييم ⟵ تشغيل ⟵ استجابة ⟵ تعلّم وتحسين.

2) ماذا تمثّل المجالات Domains عمليًا داخل المؤسسة؟

تمثل “هيكل التخصصات المتكامل”؛ فهي الإطار التنظيمي الذي يحول الأمن السيبراني من وظيفة تقنية إلى منظومة عمل مؤسسية، لتجيب بوضوح على توزيع الأدوار والمسؤوليات:

- المعمارية والهندسة (Architecture): المهندس الذي يصمم بيئة عصية على الاختراق.

- إدارة المخاطر (Risk Management): يحوّل التهديدات إلى أولويات تدعم القرار.

- العمليات الأمنية (SecOps): مراقبة مستمرة وكشف واستجابة.

- التدقيق والتوكيد (Assurance): أدلة ملموسة أن الضوابط تعمل وليست ورقًا.

- الحوكمة والامتثال (GRC): ربط الأمن بالتشريعات والعقود ومؤشرات الأداء.

- استخبارات التهديدات (Threat Intel): تغذية المنظومة بالسياق الخارجي وأنماط الهجوم.

- التوعية والثقافة (Awareness): رفع سلوك المستخدم ضمن برنامج مستمر.

3) لماذا هذا التفكيك مهم؟ (ثلاثة أخطاء قاتلة)

(أ) وهم “البطل الخارق” (الشخص الواحد)

عندما تُسند هذه المجالات المتعارضة لشخص واحد أو فريق محدود، نقع في فخ تضارب المصالح؛ يتراجع التركيز، تضيع الأولويات، وتتحول النتائج إلى “ردود فعل” بدل منظومة دفاع.

(ب) الأمن كمنتج لا كنظام

بعض المؤسسات تتعامل مع الأمن كقائمة مشتريات: SIEM + Firewall + EDR… ثم تتفاجأ أن المخاطر ما زالت موجودة، لأن المنتجات لا تساوي منظومة؛ والمنظومة تبدأ من العمارة والحوكمة والتقييم ثم التشغيل.

(ج) تضارب اللغة بين الفرق

بدون إطار Domains يصبح كل فريق يتحدث بلغة مختلفة: التشغيل يرى الأمن “تنبيهات وحوادث”، الحوكمة ترى “سياسات ونماذج”، التطوير يرى “قيود تؤخر الإطلاق”. فتظهر صراعات داخلية بدل التكامل.

4) كيف ستسير السلسلة؟

ستسير هذه السلسلة على نفس منطق المخطط: تسعة مجالات مترابطة. كل مجال سيكون حلقة مستقلة لكنها متصلة بما قبلها وما بعدها.

- أن يفهم القارئ الخريطة الكاملة لا مجرد أدوات متفرقة.

- أن يحدد: أين يقف؟ ما الذي ينقصه؟ وما المسار الأنسب له؟

- أن تتمكن المؤسسة من تحويل الخريطة إلى برنامج نضج قابل للقياس.

خريطة الحلقات (نظرة سريعة)

ستُبنى السلسلة على المجالات التسعة في المخطط، بحيث تكون كل حلقة مستقلة ومتكاملة مع بقية الحلقات ضمن خط واحد:

- Security Architecture — عمارة الأمن (Security by Design).

- Governance & Compliance (GRC) — الحوكمة والامتثال ومؤشرات القياس.

- Risk Management — تقييم المخاطر والنمذجة واتخاذ القرار.

- Security Operations (SOC) — التشغيل والرصد والاستجابة.

- Threat Intelligence — استخبارات التهديدات وتغذية الدفاع بالسياق.

- Vulnerability Management — إدارة الثغرات والدورات التصحيحية.

- Testing & Assurance — الاختبارات والتدقيق وإثبات الفاعلية بالأدلة.

- Awareness — التوعية والثقافة كبرنامج مستمر.

- Continuous Improvement — التحسين المستمر وبناء النضج.

5) لماذا تبدأ السلسلة بـ “العمارة الأمنية” – Security Architecture؟

لأن العمارة هي “هندسة المنع قبل الوقوع”. إذا لم تُبنَ البيئة التقنية بشكل صحيح منذ البداية، فإن بقية المجالات ستعمل في بيئة “مصممة للفشل”.

6) قاعدة للقارئ قبل الحلقة القادمة

- لا تبحث عن “الخبير الشامل”.

- ابحث عن “المنظومة المتكاملة”.

- قوة الأمن ليست في أقوى مجال لديك… بل في أضعف مجال تُهمله.

الانتقال للحلقة التالية

في المقال التالي سنبدأ بـ: Security Architecture — عمارة الأمن.

المصادر والمراجع

- [1] NIST — Cybersecurity Framework (CSF). https://www.nist.gov/cyberframework

- [2] NIST NICE / NICCS — NICE Workforce Framework for Cybersecurity. https://niccs.cisa.gov/workforce-development/nice-framework

- [3] NIST — NICE Framework Resource Center. https://www.nist.gov/itl/applied-cybersecurity/nice/nice-framework-resource-center

- [4] ENISA — European Cybersecurity Skills Framework (ECSF). https://www.enisa.europa.eu/topics/education/european-cybersecurity-skills-framework

- [5] ISO — ISO/IEC 27001:2022 overview. https://www.iso.org/standard/82875.html